Grundlagen Kryptografie

BSI TR-02102 „Kryptographische Verfahren: Empfehlungen und Schlüssellängen“

Verschlüsselung

Symmetrisch

Polyalphabetische Ersetzungschiffren (z.B. Vigenère-Chiffre)

WETTERVORHERSAGEBISKAYA (Klartext1)

+ NGMNIAKRBOGPITRFMEORCBI (Schlüssel)

= JKFGMRFFSVKGATXJNMGBCZI (Ciphertext1)

IUZOMFOYMGNPJXIIQVGZEIM (Ciphertext2)

Aufgabe 1: Angenommen, du hast obrige beiden Ciphertexte empfangen, den Klartext1 erraten und damit den „Tagesschlüssel“ berechnet (known-plaintext attack). Entschlüssel Ciphertext2 (z.B. mittels Tabula recta)

Aufgabe 2: Wie kann diese Art von Angriff verhindert werden?

One-Time-Pad

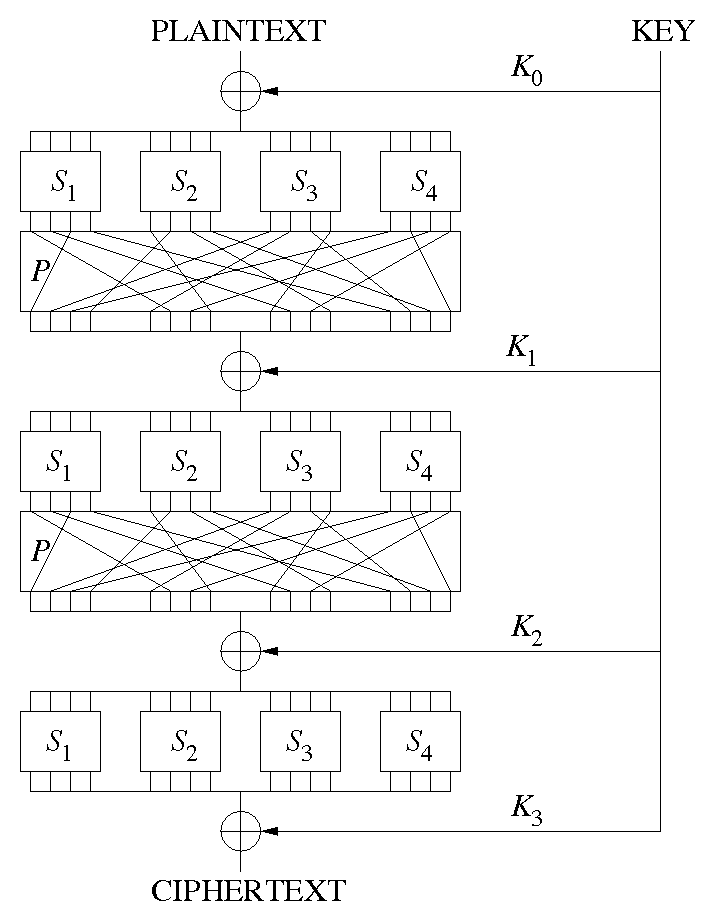

AES

Asymmetrisch

Schlüsselaustausch

Diffie-Hellman

sequenceDiagram

Alice->Bob: p=23, z=7

Note left of Alice: a=3

Alice->>Bob: A = z^a mod p = 7^3 mod 23 = 21

Note right of Bob: b=4

Bob->>Alice: B = z^b mod p = 7^4 mod 23 = 9

Note left of Alice: k = B^a mod p = 9^3 mod 23 = 16

Note right of Bob: k = A^b mod p = 21^4 mod 23 = 16

Signaturen

(Kryptographische) Hashes

Anforderungen:

- Feste Länge der Hash-Werte

- Einweg-Funktion („Falltür-Funktion“)

- „Kollisionsfreiheit“ / „Kollisionsresistenz“